Checkpoint Portscan Önleme

Bu hafta checkpoint üzerinde port taramalarına karşı alınanabilecek önlemlere devam edeceğim. İçerik olarak da kısaca aşağıdaki başlıklara değineceğim.

· Stateful Packet Inspection(SPI) veya Dynamic Packet Inspection nedir,

· Checkpoint üzerinde SPI ayarları,

· Checkpoint üzerinde IPS blade’in aktif edilmesi,

· IPS blade üzerinde network seurity ayarları,

Not: Yapılan bütün işlemler R77 versiyonu üzerinde yapılmıştır ****

Öncelik ile SPI mantığından bahsedelim ki alacağınız veya kullandığınız firewall, IPS/IDS sisteminde bunun ne kadar önemli olduğunu ve stabil çalışması gerektiğini unutmayalım.

Stateful Packet Inspection(SPI)

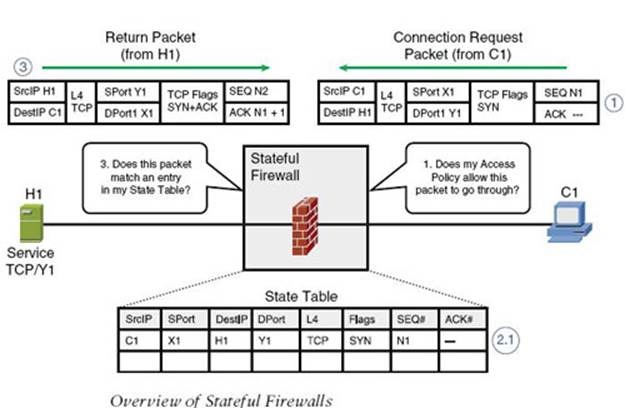

Günümüzde az da kullanılsa geleneksel dediğimiz sadece TCP paketinin header’ına bakarak (destination IP, port number) port koruması yapan özetle L3 koruma yapan firewall’lara inat, checkpoint firmasının 1990’larda çıkardığı TCP paketinin source – destination IP, port numarası, tcp sequence numarası, window size yani L7 seviyesine kadar paketi analiz eden koruma yöntemidir.

· Firewall’a gelen istek öncelikle kural tablosuna bakılır ve ilgili port açıksa state tablosuna TCP paketi gönderilir. Port kapalı ise gönderilmeden block’lanır.

· State tablosuna gönderilen paket için firewall three-way handshake oluşmasını bekler, window size gibi değerleri kontrol eder ve bunlardan uyuşmayan, TWH tamamlanmayan bağlantıyı veya başlangıçta SYN paketi gelmeyen farklı bir flag’de (FIN, ACK, URG v.b) gelen bağlantı varsa paketi drop eder.

Anlaşılacağı üzere stateful firewall mantığı çok önemli olmakla beraber mutlaka alacağınız bir firewall olursa üzerinde bu tür testleri yapmadan ve sağlıklı sonuç aldığınızı görmeden satın alım yapmayın derim.

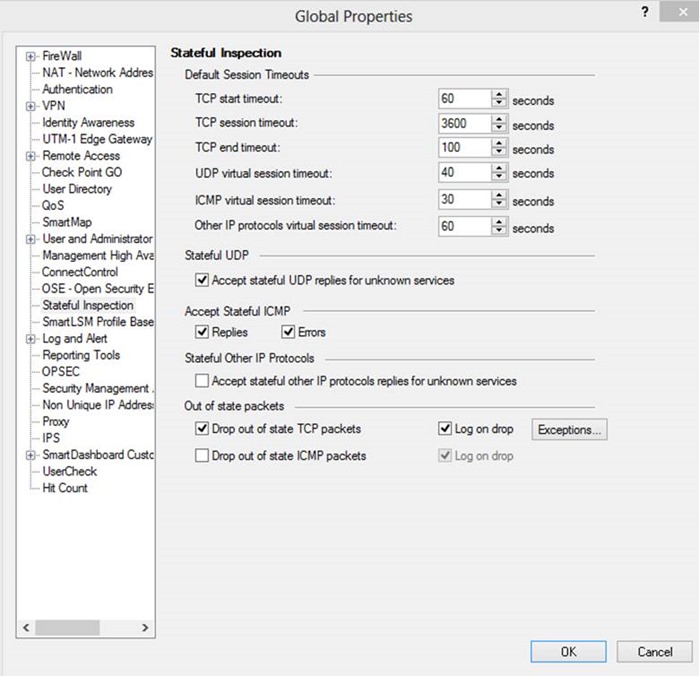

Checkpoint firewall üzerinde Stateful Inspection ayarlarına bakmak ve bunlar üzerinde değişiklik yapabilmek için, smartdashboard üzerinde Global Properties -> Stateful Inspection adımlarını takip ememiz gerekiyor.

Bu alanlara değinmekte fayda var.

TCP start timeout: Bir tcp connection’ında 3-way handshake başlaması için belirttiği süre. Bu sürede başlamazsa connection’ı drop eder.

TCP session timeout : Askıda kalan bir session varsa ne kadar süre sonra state tablosundan sileceğini belirtir. Bu sayede connection tablosunun şişmesini önlersiniz. Firewall arkasında database sunucusu varsa bu süreyi biraz yüksek tutun derim.

TCP end timeout: Karşılıklı connection kapatılması sürecine girdiğinde FIN, FIN-ACK, ACK-FIN paketlerinin süre aşımını belirtir. Bu sürede kapanmazsa bağlantıyı RST paketi yollayarak keser.

UDP Virtual Session Timeout: UDP paketleri TCP gibi 3-way handshake yapmadığı için paketleri izlemek zordur. UDP virtual session demesindeki nedende UDP paket geldiği veya gittiği zaman UDP’ye karşılık cevap bekler. Bu cevap paketi gelmediği zaman buradaki session timeout süresi devreye girer.

Accept Stateful ICMP: ICMP paketlerinde hata yakalama için kullanılan error ve replay paketlerinin üzerinden geçmesine izin verir. Bunu mutlaka aktif etmeniz gerekir. Bu kapalı olursa firewall arkası sistemlerinize ping dahil atamazsınız çünkü replay paketleri size iletilmeyecektir.

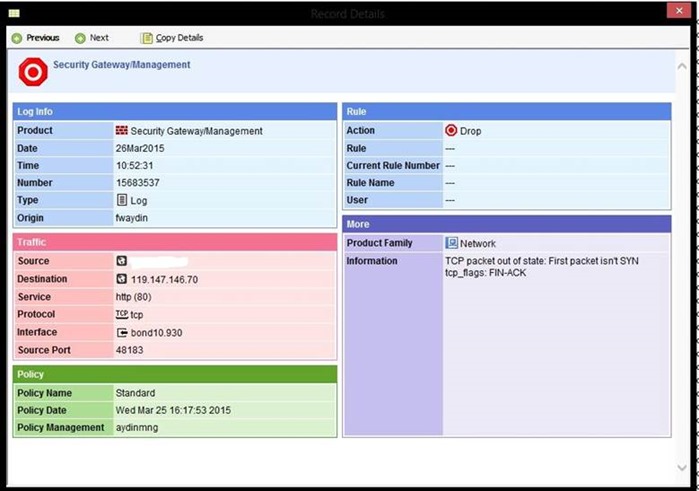

Out Of State Packets : Aktif ettiğiniz zaman 3-way handshake başlaması için mutlaka ilk paketin SYN paketi olmasını bekler. Bunun dışında ACK, SYN-ACK, FIN v.b paketler gelirse firewall üzerinde out of state hatası alırsınız. Bunun nedenide, sisteminize port taraması yapan biri olduğunu, networkde bozuk paket gezdiğini veya timeout sürelerinden sonra paket geldiğini anlarsınız. Bu hata denetimi içinde çok aktif kullanılan bir yöntemdir.

Log da da görüldüğü üzere bu yazdığım nedenlerden dolayı drop olan bir connection’ı görüyorsunuz.

Not: Stateful inspection ayarları sadece checkpoint’de özgü ayarlar değil. Farklı bir firewall kullanıyor olsanız da bu ayarlar işinize yarayacaktır.

Gaia üzerinde CLI’da “fw tab -t connections -s“ komutu ile aktif olan connection’ları görebilirsiniz.

“ fw tab -s” komutu ile de state tablosunda tutulan değerleri görüntüleyebilirsiniz.

Stateful packet inspection’dan ve checkpoint üzerindeki ayarlardan bahsettikten sonra checkpoint üzerinde IPS blade’i aktif etmeyi ve port taramalarına karşı alınan önlemlerden bahsedelim.

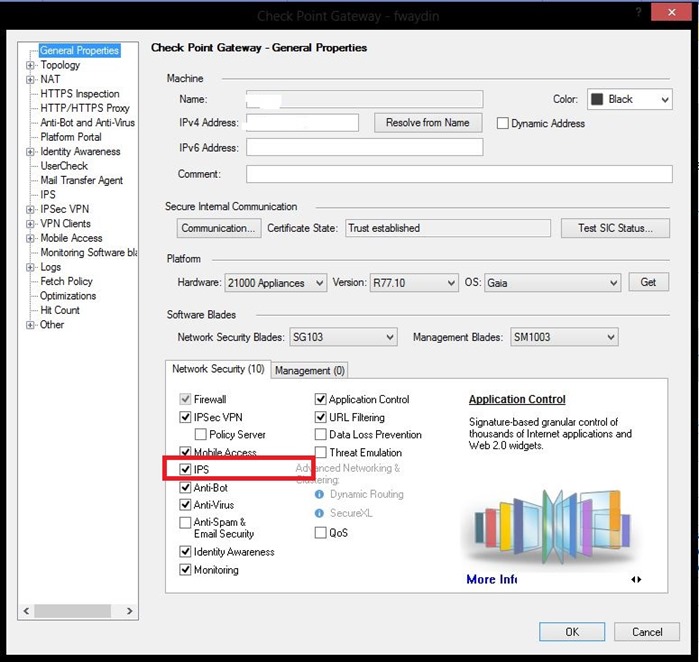

SmartDashboard üzerinde Network Object alanında firewall sekmenize geliyorsunuz.

Burada belirtmekte fayda var ki, checkpoint standalone veya distributed olarak kurulabilir. Lisans, performans, kullanıcı sayısı ve yönetilebilirlik ile ilgili bir durum.

Standalone

Distributed

Benim yapımda Distributed bir mimari olduğu için firewall’un genel ayarlarına gelip IPS sekmesinin yanındaki işareti aktif ediyorum ve blade aktif olmuş oluyor.

Bu aşamadan sonra şimdi de IPS alanımıza gidip burada port taramalarına karşı alınacak önlemlerden bahsedelim.

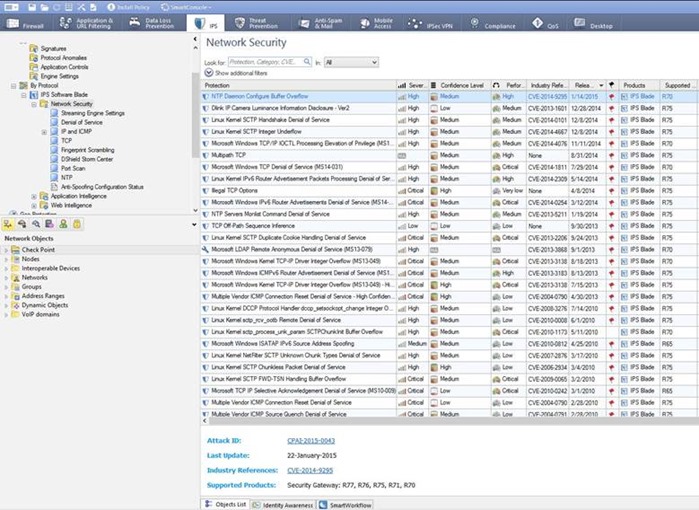

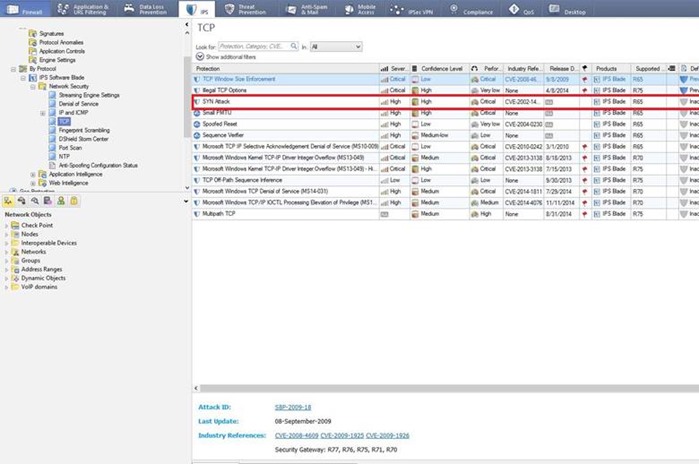

Port taramalarına karşı alınacak önlemler checkpoint üzerinde IPS -> Protections-> By Protocol -> IPS Software Blade -> Network Security alanında yer alıyor.

Şimdi de önemli olan alanlardan birkaçını açıklayıp ufak bir test yapalım.

Stream Engine Settings : Firewall üzerinden geçen ve state tablosunda tutulan TCP ve UDP paketlerinde herhangi bir değişiklik olduğunda

· sequence number değişimi

· Paket timeout süresi

· Tcp paket’in içinde belirtilen windows size değerini

Ve buna benzer değerleri kontrol eder ve bir değişiklik gördüğünde paketi drop eder.

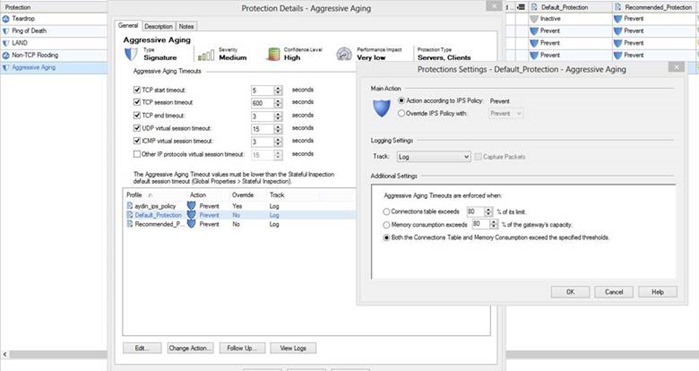

Danial of Service: Burada en önemli olan ve config ederken dikkat etmemiz gereken alan “Aggressive Aging” firewall üzerinde connection tablosu dolduğunda (DOS atak v.s sonucunda) stateful alanındaki değerlere baskın gelir ve buradaki değerlere göre state tablosunda connection’ları drop eder.

Default değerlere bakacak ve yapacağı işlemi yorumlayacak olursak, memory ve connection tablosu %80 leri aştığında, bağlantıları verdiğiniz değerlere göre sonlandırır.

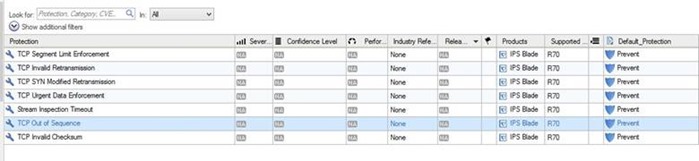

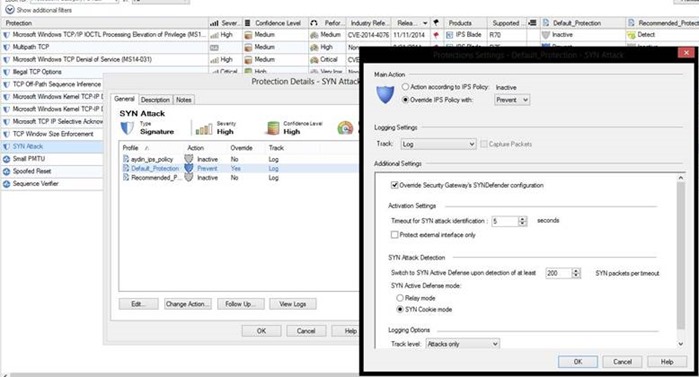

TCP : Bu alanda da TCP saldırıları ile ilgili ayarların bir kısmını yapılandırabilirsiniz. SYN taramalarına karşı bu alanda rahatlıkla önlem alabilirsiniz.

Örnek olarak, sistemimde nmap yüklü opensource bir makinam var ve firewall arkasında belirlediğim bir servera SYN attack yapacağım. Yukarıda kırmızı ile işaretlediğim kuralı önce inactive yapıp sonuca bakacağız sonra da aktif edip bazı ayarlar ile oynayıp duruma bakacağız.

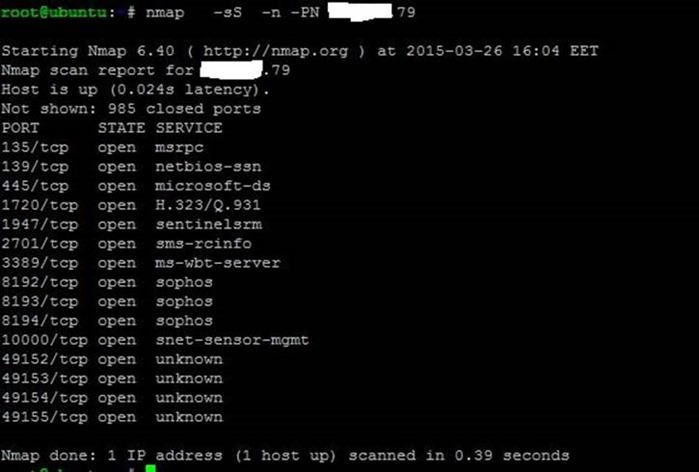

Saldırı yapacağım makinada önce “nmap -sS -n -PN host_ip” komutu ile SYN attack yapalım.

Görüldüğü üzere sunucu üzerindeki açık portları rahatlıkla tespit edebiliyoruz.

Şimdi biraz önceki alanı aktif edelim ve sistemimize saldırı yapan kişiye client üzerinden değil de firewall üzerinden tarama yapılan her port için SYN-ACK paketi yollatalım. Böylece saldırgan her portun açık olduğunu düşünmesini sağlayarak fake bir cevap almasını sağlamış olalım.

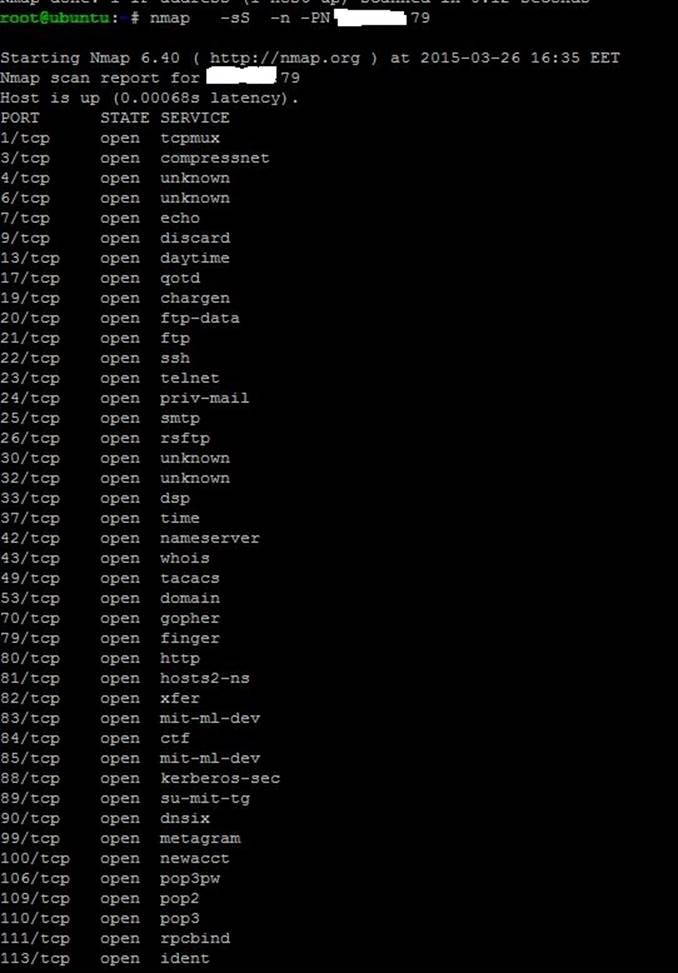

Bu işlemleri yaptıktan sonra da tekrar bir test yapıp durumu görüntüleyelim.

Bu liste 65000’e kadar gidiyor. Port tarama ve bunlara karşı önlem alma senaryolarını çoğaltabiliriz.

Benim size tavsiyem eğer bütçeniz müsade ediyorsa sisteminizde ayrı bir IPS/IDS almanız veya SNORT kurup bunun üstünde işlem yapmanızdır. UTM cihazlar ne kadar IPS sistemini firewall içinde opsiyon olarak getirse de %100 başarı almanız maalesef çok zor. Örneğin Checkpoint üzerinde sadece bir IPS kuralını firewall’a uygulayabiliyorsunuz ve sisteminize gelen tüm paketler bu kurala tabi oluyor ve latency oluşması kaçınılmaz oluyor. Daha birçok şey söyleyebilirim ama yeterince uzattım diye düşünüyorum.

Yazdıklarımda eksik veya gözden kaçırdığım nokta varsa şimdiden özür diler, birdahaki makalemde görüşmeyi temenni ederim J

Teşekkürler…