MBAM Deep Dive – MBAM Stand Alone Mimarisi Nasıl Kurulur? – Bölüm2

Makalemin ilk bölümünde mimari ve kurulum gereksinimlerinden bahsetmiştim, ikinci bölümünde ise Stand-alone mimari için kurulumu göstermiştim. Bu bölümde ise kurulum sonrasında gerekli olan GPO şablonların kopyalanması, düzenlemesi ve agent dağıtımını anlatacağım.

Öncelikle kurulum sonrasında yönetim için ihtiyaç duyduğumuz şablonu aşağıdaki linkten indirebiliriz

Microsoft Desktop Optimization Pack Group Policy Administrative Templates

https://www.microsoft.com/en-us/download/details.aspx?id=41183

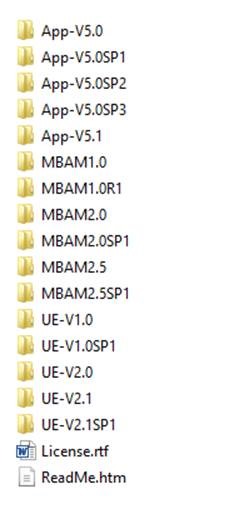

Klasör içerisindeki MBAM 2.5SP1 klasörünün içeriğini kopyalayın ve MBAM yönetimini yapacağınız sunucu içerisinde veya DC tarafında GPO için central store var ise oraya kopyalamalıyız

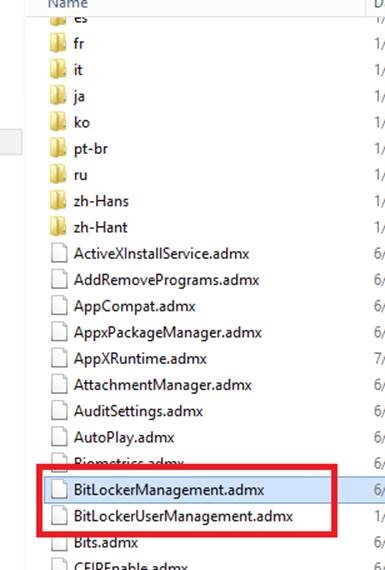

Yerel bilgisayar için içeriği

Group Policy template (.admx) içeriğini %systemroot%\policyDefinitions dizinine

Group Policy language file (.adml) içeriğini ise %systemroot%\policyDefinitions\[MUIculture]

Dizinine yapıştırıyoruz. Yani aslında şablon ve dil dosyalarını ayırmak için ama zaten dosya içeriğini direkt olarak policyDefinitios dizinine yapıştırabilirsiniz çünkü dil dosyası da otomatik aynı klasöre kopyalanır. Zaten tüm dilleri kopyalamanıza gerek yoktur, İngilizce yeterlidir.

Eğer DC de merkezi saklama alanı yapılandırmanız var ise bu durumda dosya içeriğini aşağıdaki dizine kopyalayın

%systemroot%\sysvol\domain\policies\PolicyDefinitions

Örneğin benim yolum aşağıdaki gibi;

C:\Windows\SYSVOL\sysvol\cozumpark.local\Policies\PolicyDefinitions

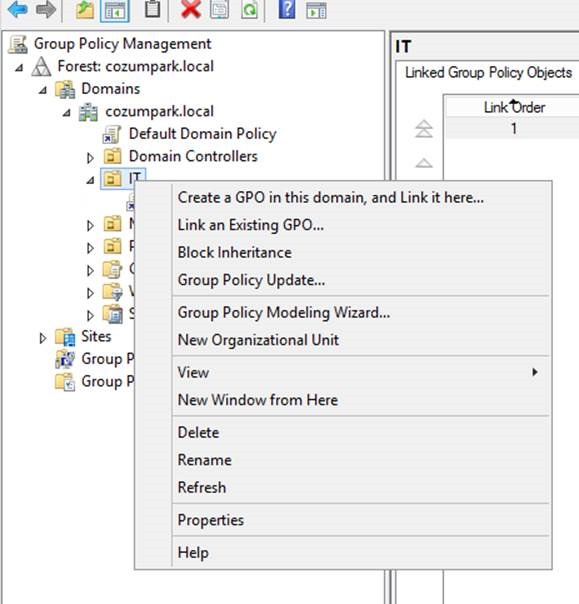

Şimdi yeni veya test için kullanabileceğimiz bir OU üzerinde yeni bir GPO oluşturuyoruz.

İsmi MBAM Policy olsun

Oluşturduğumuz policy üzerine sağ tıklıyoruz ve edit diyerek açılan ekrandan aşağıdaki yolu buluyoruz

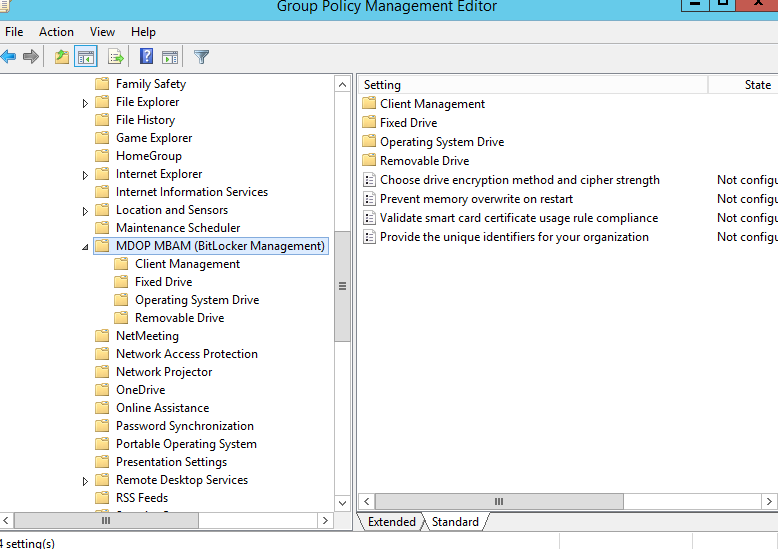

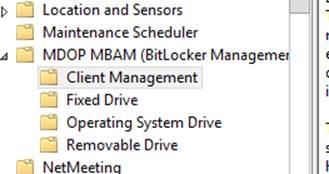

Computer configuration > Policies > Administrative Templates > Windows Components > MDOP MBAM (BitLocker Management)

İlk olarak istemci yönetimini yapıyoruz

Computer Configuration > Policies >Administrative Templates > Windows Components > MDOP MBAM (BitLocker Management) > Client Management.

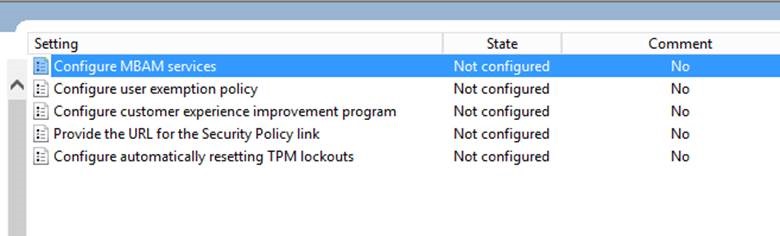

Client Management klasörü içerisindeki ilkeler aşağıdaki gibidir;

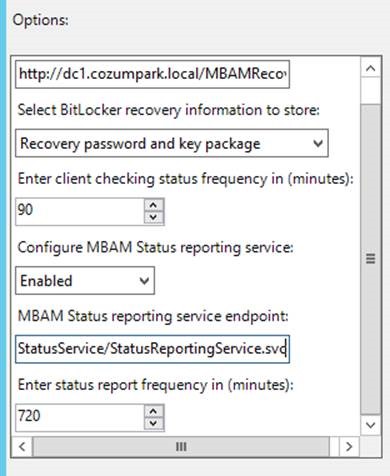

MBAM servisi için aşağıdaki gibi bilgileri tanımlıyoruz;

MBAM Recovery and Hardware service Endpoint;

http://dc1.cozumpark.local/MBAMRecoveryAndHardwareService/CoreService.svc

MBAM Status reporting service Endpoint

http://dc1.cozumpark.local/MBAMComplianceStatusService/StatusReportingService.svc

Bu ayarlar istemcilerin MBAM servislerini bulması için yeterlidir.

Şimdi ise geriye sürücü ayarlarını tamamlamak kalıyor. Burada 3 farklı sürücü şablonu için ayarlar yer almaktadır;

Fixed Drive Group Policy definitions

Operating System Drive Group Policy definitions

Removable Drive Group Policy definitions

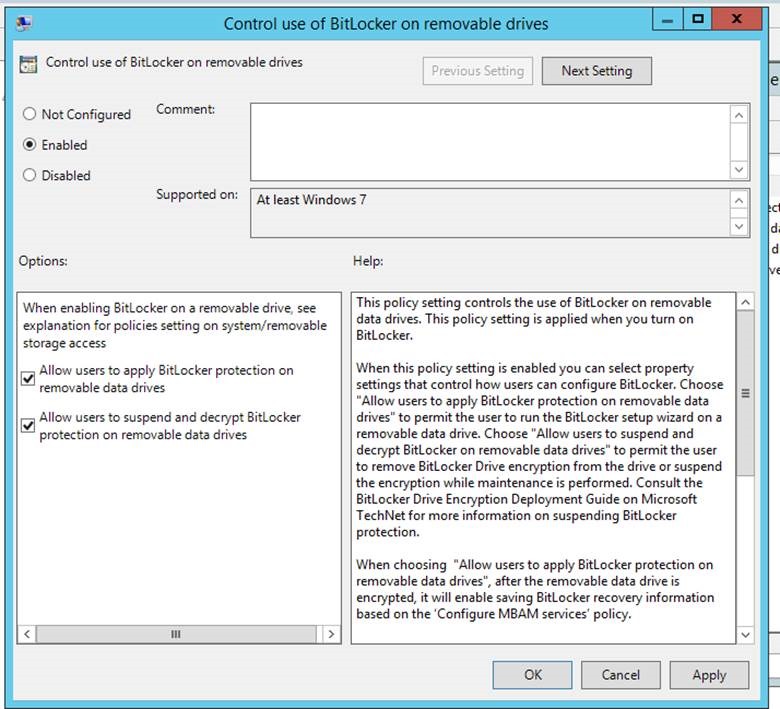

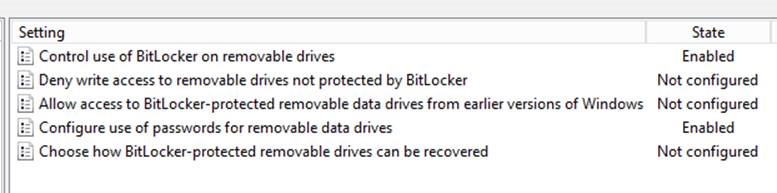

Benim ilk senaryom çıkarılabilir aygıtlar için olacaktır. (Removable Drive)

Control use of Bitlocker on removable drives

Bu policy sayesinde kullanıcıların çıkarılabilir aygıtları Bitlocker ile şifrelemesine izin veriyoruz. Ek olarak isterseniz şifrelemeyi durdurma veya decrypt etmeleri içinde ikinci kutucuğu işaretleyebilirsiniz. Eğer sadece şifreleme yapmalarını istiyorsanız ilk kutucuk işaretli olmalıdır.

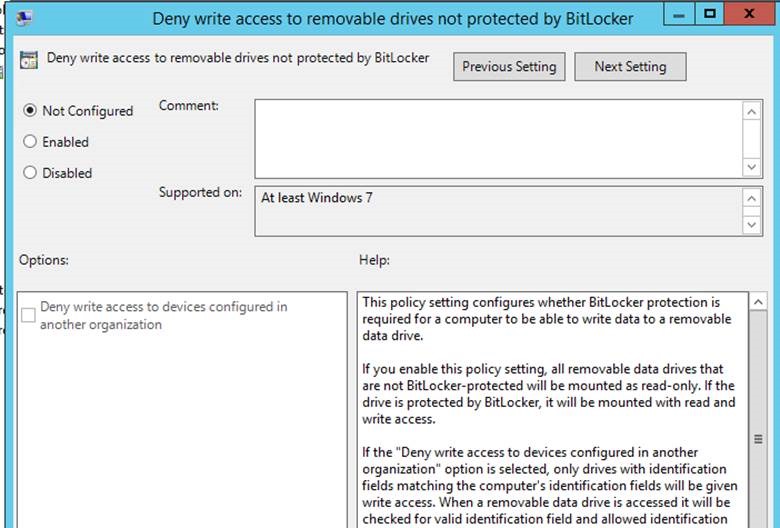

Deny write access to removable drives not protected by BitLocker

Bu policy aktif olarak kullanmıyor, ancak bazı şirket senaryolarında gerekebilir. Bu policy enabled edilmesi durumunda kullanıcılar sadece şifreli olan çıkarılabilir aygıtlara yazabilirler, aksi halde diğer aygıtları sadece okuyabilirler.

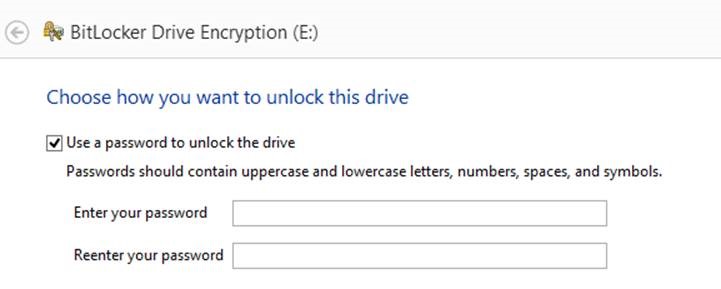

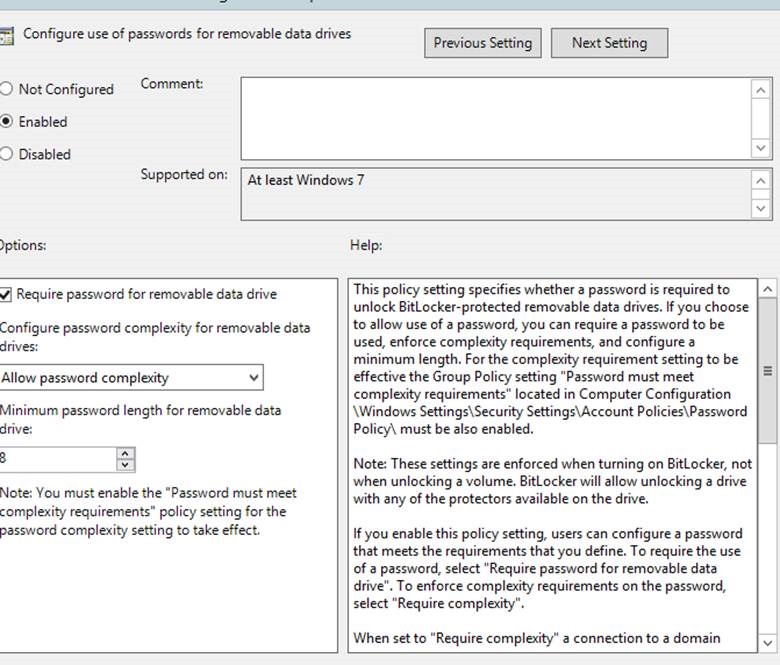

Configure use of password for removable data drives

Eğer kullanıcılar kendi cihazlarını şifrelerken kullandıkları şifre politikasına müdahale etmek istiyorsanız bu ilkeyi kullanabilirsiniz. Aksi halde aşağıda da görebileceğiniz gibi son kullanıcı tarafından atanacak bir şifre ile süreç tamamlanacaktır.

Choose how BitLocker-protected removable drives can be recovered

Bitlocker kurtarma anahtarının nasıl saklanacağını ayarladığımız bu policy sayesinde son kullanıcıların verilerini şifreledikten sonra kullandıkları Password, sakladıkları kurtarma anahtarı ve benzeri gereksinimler olmadan şifrelenmiş olan verilerine tekrar ulaşabilirler. Örneğin kurtarma anahtarını AD üzerinde saklarsanız daha sonra AD üzerinden bu anahtarı edinebilirsiniz. Biz MBAM kullanacağımız için bu policy bizim için gerekli bir policy değildir, çünkü Bitlocker yapacak tüm makinelerde agent yüklü olması gereklidir.

Son durum aşağıdaki gibidir;

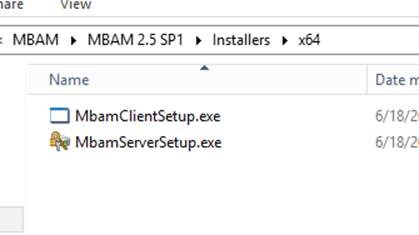

Son olarak MBAM agent dağıtımını gerçekleştiriyor olmamız gerekli. MBAM kurulum dosyası içerisinde bulunan “MbamCLientSetup.exe” dosyasının istemci makinelere dağıtmanız gereklidir.

Bunun SCCM ile yapabilirsiniz, Windows imajlarınızı hazırlarken agent kurulumunu yapabilirsiniz

https://technet.microsoft.com/en-us/library/dn645336.aspx

Veya komut seti ile yükleyebilirsiniz

MBAMClientSetup.exe /acceptEula=Yes

Exe içeriğini MSI olarak çıkarabilir

MBAMClientSetup.exe /extract <path to extract MSI> /acceptEula=Yes

Daha sonra bu MSI içeriğini kullanıcı katılımı olmadan yükleyebilirsiniz.

msiexec /i <path to extracted MSI> /qb ALLUSERS=1 REBOOT=ReallySuppress

Makalemin sonuna geldim, umarım faydalı bir makale olmuştur.

Kaynaklar

https://support.microsoft.com/en-us/kb/3046555

https://technet.microsoft.com/en-us/library/dn645338%28v=vs.85%29.aspx