Kali Linux Üzerinde Openvas Kurulumu ve Kullanımı

Merhaba Arkadaşlar, bu makalemizde oldukça kullanışlı bir güvenlik aracı olan OPENVAS ürününü ele alacağız. Openvas (Open Vulnerability Assessment System), Linux işletim sistemleri üzerinde çalışan açık kaynak kodlu, ücretsiz bir zafiyet tarama ve denetim aracıdır. ( www.openvas.org ) Ek olarak greenbone firmasının ücretli olarak optimize ettiği virtual appliance versiyonları da mevcuttur.

Kali Linux üzerinde kuracağımız free versiyon, oldukça kullanışlı ve kapsamlı bir araç olarak karşımıza çıkmaktadır. Openvas ile güvenlik açıklarımızın farkına varabilir, raporlar oluşturabilir ve buna göre takibini gerçekleştirebiliriz. Openvas üzerindeki güvenlik açığı bildirimleri ve advisorlar 500.000 civarına yaklaşmış durumda ve güncellenmeye devam etmektedir. Openvas ile hedef cihazlarımızı, ağımızı, portlarımızı, hostlarımızı belirleyebiliriz. Daha sonra belirlediğimiz hedeflerimize(target) planlanmış zamanlar(schedule) için bir tarama görevi(scantask) oluşturabiliriz. Biz Openvas’ı sanal ortamdaki bir Kali Linux üzerinde kurup, konfigure edeceğiz. (Kali Linux kurulumunu internette ayrıca bulabilirsiniz. Ubuntu, Debian, Centos üzerine de kurulabilir.)

Haydi başlayalım…

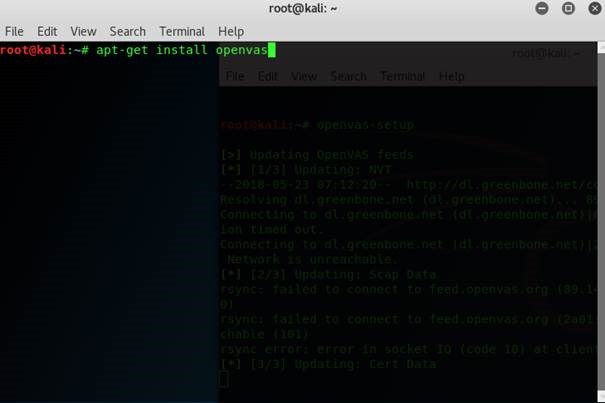

Kali’ de komut satırına geçiyoruz ve apt-get install openvas komutunu çalıştırıyoruz.

Not: 2017 sonrası Kali sürümlerinde openvas için E:Unable to locate package hatası alabilirsiniz.

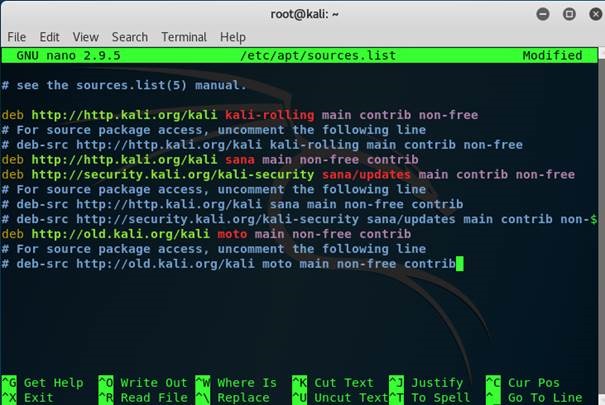

Bunun çözümü için /etc/apt/sources.list dosyamızı aşağıdaki gibi derliyoruz. Kaydedip çıkıyoruz.

deb http://http.kali.org/kali kali-rolling main contrib non-free

# For source package access, uncomment the following line

# deb-src http://http.kali.org/kali kali-rolling main contrib non-free

deb http://http.kali.org/kali sana main non-free contrib

deb http://security.kali.org/kali-security sana/updates main contrib non-free

# For source package access, uncomment the following line

# deb-src http://http.kali.org/kali sana main non-free contrib

# deb-src http://security.kali.org/kali-security sana/updates main contrib non-free

deb http://old.kali.org/kali moto main non-free contrib

# For source package access, uncomment the following line

# deb-src http://old.kali.org/kali moto main non-free contrib

apt-get install openvas komutunu çalıştırdım. Openvas ile ilgili dosyalar repositoryler’ den indirilip kurulacaktır.

Yes deyip devam ediyorum.

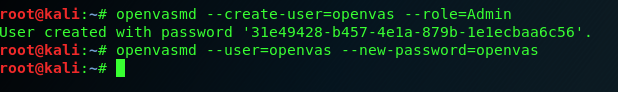

Openvas için kullanıcı ve şifre oluşturuyorum. Ben test ortamı olduğu için openvas olarak belirledim. Siz istediğiniz bir kullanıcı adı ve şifreyi verebilirsiniz

openvasmd –create-user=openvas –role=Admin

openvasmd –user=openvas –new-password=openvas

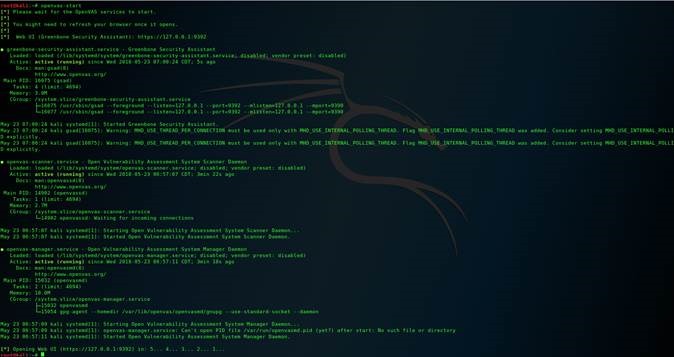

openvas-start komutu ile servisleri aktif hale getiriyorum.

Not: Servislerin çalışması esnasında ya da sonrasında bir hata alırsanız openvas-check-setup komutunu kullanabilirsiniz.

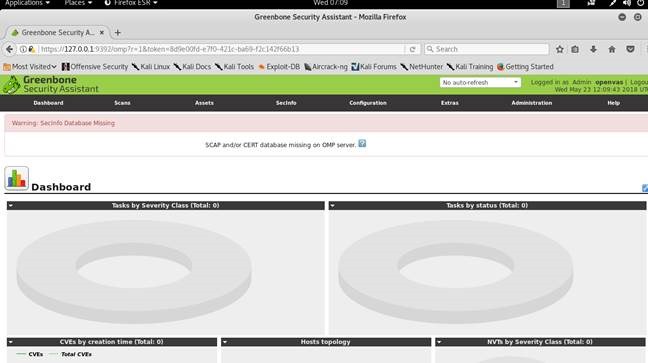

https://127.0.0.1:9392 adresiyle firefox üzerinde otomatik olarak açılacak. Aşağıdaki gibi bir ekranla bizi karşıladı.

Kullanıcı adım ve şifremle login oluyorum. Openvas portalı açıldı.

Warning: Secinfo Database Missing diye bir uyarı alıyorum. Zafiyet taraması için veri tabanımın güncellenmesi gerekiyor. Bunun için ilk önce servisi stop edeceğiz.

Ve Zafiyet veri tabanımızı güncelleyeceğiz.

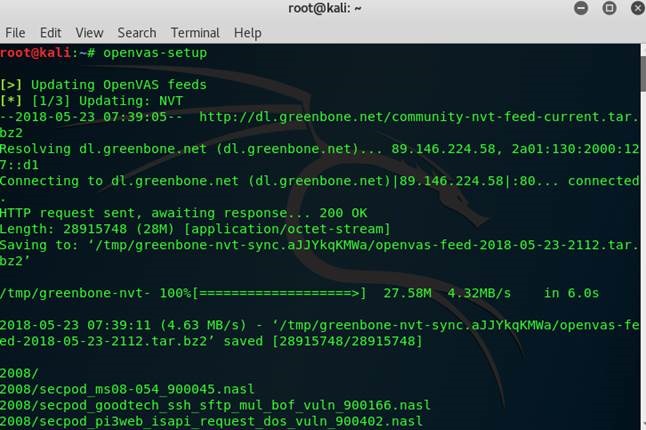

openvas-stop komutuyla servisi stop ettim.

openvas-setup komutuyla güncellemeleri çekmeye başladım.

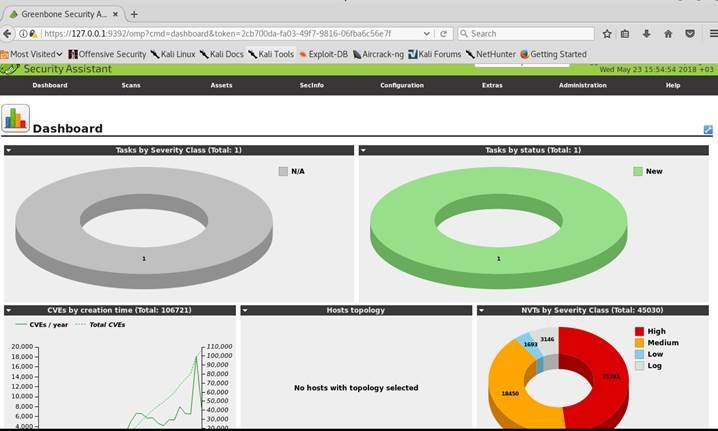

Tekrar konsola girdiğimde artık Openvas hazır hale geldi.

Configuration kısmına gelerek port listesi oluşturabilirsiniz. Ya da taramak istediğiniz hedef hostları belirleyebilirsiniz. Bunları daha sonra Scans>Task bölümünden görevlere ekleyebilirsiniz.

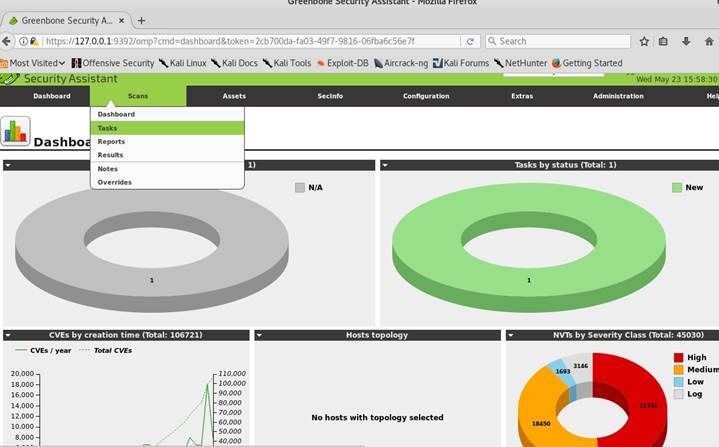

Biz bunu daha sonraya bırakıp Scans> Task bölümünden bir host belirleyip üzerindeki kendi hazır port kurallarıyla taramaya başlayalım.

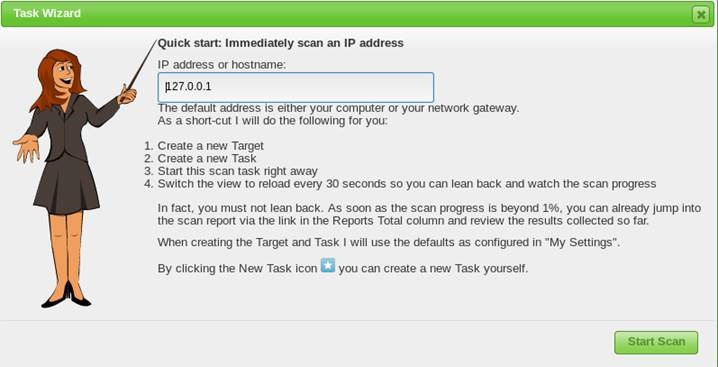

Zafiyet taraması yapılacak IP adresini giriyoruz. Ve Start Scan diyoruz.

Not: Örneğin: 192.168.1.0/24 yazarak network içindeki tüm cihazların zafiyet taramasını gerçekleştirebiliriz. Ya da 192.168.1.10,15,25,35 diyerek sadece yazdığımız ipleri taratabiliriz. Ben örnek olarak localhost’ u yazıyorum. Yani Kali Linux’ u tarayacak.

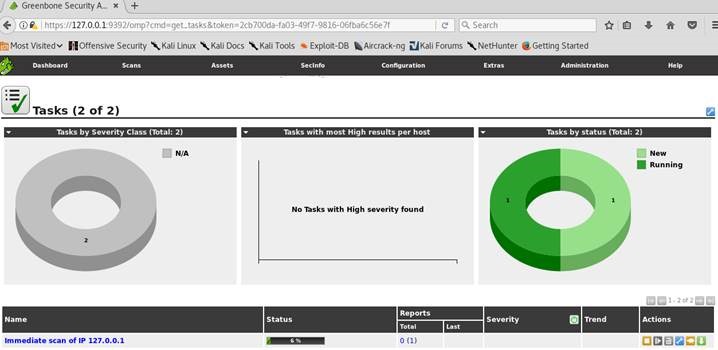

Zafiyet taraması aşağıdaki başladı ve devam ediyor.

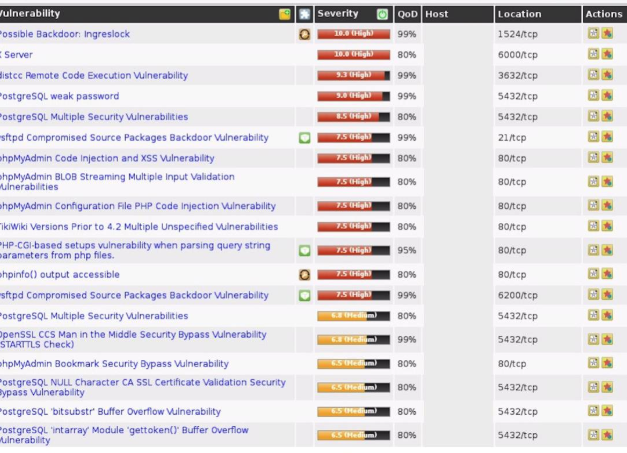

Zafiyet taraması sonucu hangi sistem açıkları ve zafiyetleri mevcutsa high, medium, low seviyelerinde aşağıdaki gibi karşımıza getirecektir.

Buna göre öneriler ya da hangi patchlerin geçilmesi gerektiği bilgileri de yer almaktadır.

Umarım faydalı bir makale olmuştur. Bir başka makalede görüşmek üzere.