Azure Active Directory Domain Services – Bölüm 1

Kurum içi uygulamaların Azure’ye taşınmasının kilit yönü, bu uygulamaların kimlik ihtiyaçlarını karşılamaktır. Dizin bilen uygulamalar, şirket dizinine okuma veya yazma erişimi için LDAP’ye güvenebilir veya son kullanıcıların kimliğini doğrulamak için Windows Integrated Authentication (Kerberos veya NTLM kimlik doğrulaması) güvenebilir. Windows Server’da çalışan Line-of-business (LOB) uygulamaları genellikle alan adı birleştirilmiş makinelerde dağıtıldığından Group Policy kullanılarak güvenle yönetilebilirler. Kurum içi uygulamaları buluta ‘taşımak ve değiştirmek’ için kurumsal kimlik altyapısına olan bu bağımlılıkların çözülmesi gerekir.

Yöneticiler, Azure’de konuşlandırılan uygulamaların kimlik gereksinimlerini karşılamak için genellikle aşağıdaki çözümlerden birine başvururlar:

· Azure Altyapı Hizmetleri’nde çalışan iş yükleri ve kurum içi şirket dizini arasında bir site to site VPN bağlantısı.

· Azure sanal makinelerini kullanarak Additional Domain Controller kurarak kurumsal AD domain / forest altyapısını genişletmek.

· Azure sanal makineleri olarak dağıtılan AD kullanarak, Azure’de tek başına bir AD kurma.

Bütün bu yaklaşımlar, yüksek maliyet ve idari masrafa maruz kalmaktadır. Yöneticilerin, Azure’de sanal makineleri kullanarak etki alanı denetleyicilerini dağıtmaları gerekir. Ayrıca, bu sanal makineleri yönetmek, bunları güvenli hale getirmek, düzeltmek, izlemek, yedeklemek ve gidermek gerekiyor. Kurum içi dizine VPN bağlantılarına güvenilmesi, Azure’de konuşlandırılan iş yüklerinin geçici ağdaki glitches veya kesintilere karşı savunmasız kalmasına neden olur. Bu ağ kesintileri, bu uygulamalar için daha düşük çalışma süresi ve düşük güvenilirlik ile sonuçlanır. Azure AD Domain Services’i daha kolay bir alternatif sağlamak için tasarlandı.

Azure AD Domain Services, Windows Server Active Directory ile tam uyumlu alan adı birleştirme, grup ilkesi, LDAP, Kerberos / NTLM kimlik doğrulaması gibi yönetilen alan adı hizmetleri sağlar. Bu etki alanı hizmetlerini, etki alanı denetleyicilerini bulutta dağıtma, yönetme ve düzeltme gereksinimi duymadan kullanabilirsiniz. Azure AD Domain Services mevcut Azure AD aboneliği ile bütünleşir, böylece kullanıcıların kurumsal kimlik bilgilerini kullanarak giriş yapmalarını sağlar. Ayrıca, mevcut grupları ve kullanıcı hesaplarını kullanarak kaynaklara erişimi güvence altına alabilir, böylece kurum içi kaynakların Azure Altyapı Hizmetlerine daha sorunsuz bir şekilde ‘kaldırılması ve değiştirilmesi’ sağlanabilir.

Azure AD Domain Services işlevselliği, Azure AD aboneliği bulut düzeyinde olup olmadığından veya kurum içi Active Directory ile senkronize edilmesinden bağımsız olarak sorunsuz çalışır.

Buluta ortamında çalışan kuruluşlar için Azure AD Domain Services

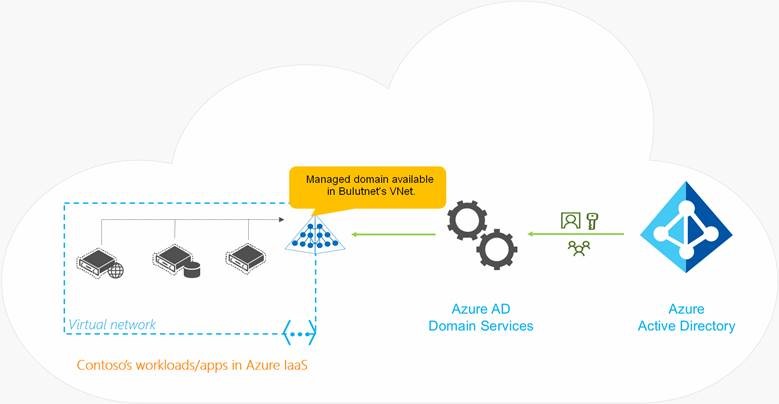

Sadece Azure AD aboneliğine kurum içi kimlik izine sahip değildir. Başka bir deyişle, kullanıcı hesapları, parolaları ve grup üyeliklerinin hepsi bulut için doğaldır. Yani Azure AD’de oluşturulur ve yönetilir. Bir an için, Bulutnet.net’un Azure AD üzerinde olduğunu düşünün. Aşağıdaki şekilde gösterildiği gibi, Bulutnet.net yöneticisi Azure Altyapısı Hizmetleri’nde sanal bir ağ yapılandırmıştır. Uygulamalar ve sunucu iş yükleri, bu sanal ağda Azure sanal makinelerinde konuşlandırılır. Contoso bulutta yalnızca kiracı olduğu için, tüm kullanıcı kimlikleri, kimlik bilgileri ve grup üyelikleri Azure AD’de oluşturulur ve yönetilir.

Resim 01

Bulutnet.net’un BT yöneticisi, Azure AD aboneliği için Azure AD Domain Services etkinleştirebilir ve bu sanal ağda etki alanı hizmetleri sunmayı seçebilir. Bundan sonra, Azure AD Domain Services, yönetilen bir alanı tanımlar ve sanal ağda kullanılabilir hale getirir. Bulutnet.net’un Azure AD aboneliğinde bulunan tüm kullanıcı hesapları, grup üyelikleri ve kullanıcı kimlik bilgileri, yeni oluşturulan bu alan adı da kullanılabilir. Bu özellik kuruluştaki kullanıcıların, kurumsal kimlik bilgilerini kullanarak giriş yapmalarını sağlar; örneğin Uzak Masaüstü üzerinden etki alanına katılan makinelere uzaktan bağlanırken. Yöneticiler mevcut grup üyeliklerini kullanarak etki alanındaki kaynaklara erişim sağlayabilir.

Azure AD Domain Services tarafından sağlanan yönetilen alanın bazı önemli yönleri aşağıdaki gibidir.

· Bulutnet.net’un BT yöneticisiyseniz, bu etki alanını veya bu yönetilen etki alanı için herhangi bir etki alanı denetleyicisini yönetmek, düzeltmek veya izlemek zorunda değildir.

· Bu etki alanı için AD çoğaltmasını yönetmeye gerek yoktur. Bulutnet.net’un Azure AD aboneliğinden gelen kullanıcı hesapları, grup üyelikleri ve kimlik bilgileri, bu yönetilen alan adı dahilinde otomatik olarak kullanılabilir.

· Etki alanı Azure AD Domain Services tarafından yönetildiğinden, Bulutnet.net’un BT yöneticisi bu etki alanında Etki Alanı Yöneticisi veya Yönetici Yöneticisi ayrıcalıklarına sahip değildir.

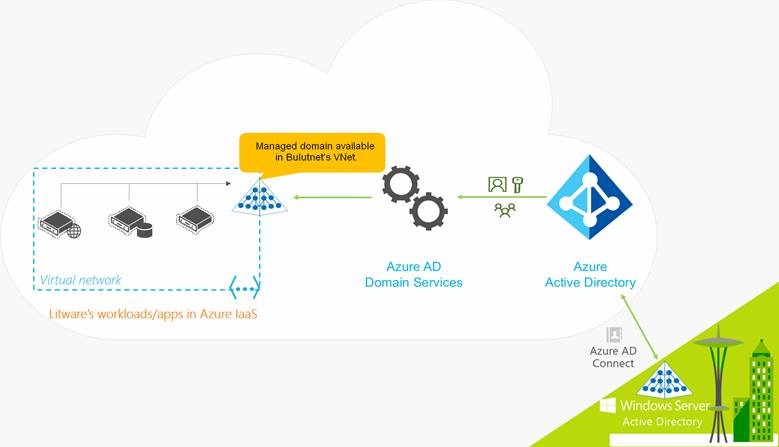

Hybrid Ortamlarda Azure Active Directory Domain Services

Hybird BT altyapısına sahip kuruluşlar bulut kaynakları ve kurum içi kaynaklardan oluşan kaynakları tüketir. Bu tür kuruluşlar, tesis içi dizinindeki kimlik bilgilerini Azure AD kiracısına senkronize eder. Hybrid yapılar kurum içi uygulamalarından çoğunu buluta, özellikle de eski dizin bilgisi uygulamalarına götürmek istediklerinden, Azure AD Domain Services kendileri için yararlı olabilir.

Hibrit kuruluşların Azure AD Domain Services kullanmaları için şifre senkronizasyonu zorunludur . Bu gereksinim, NTLM veya Kerberos kimlik doğrulama yöntemleri aracılığıyla bu kullanıcıların kimliğini doğrulamak için, Azure AD Domain Services tarafından sağlanan yönetilen alanda kullanıcıların kimlik bilgilerinin olması gerektiğidir.

Resim 02

Yukarıdaki örnek, Bulutnet gibi bir hybrid BT altyapısına sahip kuruluşların Azure AD Domain Services’in nasıl kullandıklarını göstermektedir. Bulutnet’in uygulamaları ve Domain Services gerektiren sunucu iş yükleri, Azure Altyapı Hizmetleri’ndeki sanal bir ağda dağıtılır. Bulutnet’in BT yöneticisi Azure AD abonelikleri için Azure AD Domain Services etkinleştirebilir ve yönetilen bir etki alanını bu sanal ağda kullanılabilir kılmayı seçebilir. Bulutnet, hybrid bir BT altyapısına sahip bir kuruluş olduğundan, kullanıcı hesapları, grupları ve kimlik bilgileri Azure AD aboneliğine kendi tesislerinde bulunan dizininden senkronize edilir. Bu özellik, kullanıcıların, kurumsal kimlik bilgilerini kullanarak alana oturum açmalarını sağlar; örneğin Uzak Masaüstü üzerinden alana katılan makinelere uzaktan bağlanırken. Yöneticiler mevcut grup üyeliklerini kullanarak etki alanındaki kaynaklara erişim sağlayabilir. Sanal ağdaki sanal makinelerde dağıtılan uygulamalar alan adı birleştirme, LDAP okuma, LDAP bağlama, NTLM ve Kerberos kimlik doğrulaması ve Grup İlkesi gibi özellikleri kullanabilir.

Azure AD Domain Services tarafından sağlanan yönetilen alanın bazı önemli yönleri aşağıdaki gibidir.

· Yönetilen alan, bağımsız bir alan adıdır. Bulutnet’in kurum içi alan adı uzantısı değildir.

· Bulutnet’in BT yöneticisi, bu yönetilen alan adı için alan denetleyicilerini yönetmek, düzeltmek veya izlemek zorunda değildir.

· Bu etki alanına AD çoğaltmasını yönetmeye gerek yoktur. Bulutnet’in kurum içi dizinindeki kullanıcı hesapları, grup üyeliği ve kimlik bilgileri, Azure AD Connect aracılığıyla Azure AD ile senkronize edilir. Bu kullanıcı hesapları, grup üyelikleri ve kimlik bilgileri, yönetilen alan adı içinde otomatik olarak kullanılabilir.

· Etki alanı Azure AD Domain Services tarafından yönetildiğinden, Bulutnet’in BT yöneticisi bu etki alanında Etki Alanı Yöneticisi veya Yönetici ayrıcalıklarına sahip değildir.

Yararları

Azure AD Domain Services ile, aşağıdaki avantajlardan yararlanabilirsiniz:

Basit – Az sayıdaki basit işlemler ile Azure Altyapı hizmetlerine konuşlanan sanal makinelerin kimlik gereksinimlerini karşılayabilirsiniz. Azure’da kimlik altyapısını kurmanız veya yönetmeniz veya kuruluş içi kimlik altyapınıza geri dönmeniz gerekmez.

Entegre – Azure AD Domain Services, Azure AD aboneliği ile derinden bütünleşmiştir. Artık Azure AD’i hem modern uygulamalarınızın hem de dizin bilgisi uygulamalarınızın ihtiyaçlarını karşılayan entegre bir bulut tabanlı kurumsal dizin olarak kullanabilirsiniz.

Uyumlu – Azure AD Domain Services, Windows Server Active Directory’nin kanıtlanmış kurumsal düzeyde altyapısında oluşturulmuştur. Bu nedenle, uygulamalarınız Windows Server Active Directory özellikleri ile daha büyük bir uyumluluk derecesine güvenebilir. Windows Server AD’de bulunan tüm özellikler şu anda Azure AD Domain Services’de bulunmamaktadır. Bununla birlikte, mevcut özellikler kurum içi altyapınızda güvenebileceğiniz karşılık gelen Windows Server AD özellikleri ile uyumludur. LDAP, Kerberos, NTLM, Grup İlkesi ve etki alanı katılım yetenekleri, çeşitli Windows Server sürümleri üzerinde test edilmiş ve rafine edilmiş olgun bir teklif oluşturmaktadır.

Düşük maliyetli – Azure AD Domain Services ile, geleneksel dizin bilgisi uygulamalarını desteklemek için kimlik altyapısını yönetmekle ilişkili altyapı ve yönetim yükünden kaçınabilirsiniz. Bu uygulamaları Azure Altyapı Hizmetlerine taşıyabilir ve operasyonel giderlerde daha fazla tasarruf sağlayabilirsiniz.

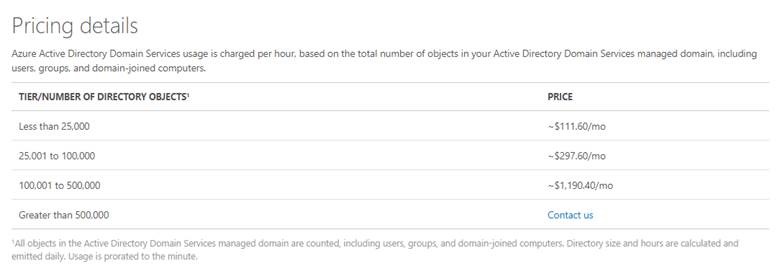

Azure AD Domain Services web fiyatlandırması aşağıdaki gibidir.

https://azure.microsoft.com/en-us/pricing/details/active-directory-ds/

Bu makalemiz de Azure AD Domain Services ürünü nedir ve hangi amaçla kullanılır bilgilerini anlamış olduk. Umarım faydalı bir makale olmuştur. Bir sonraki makalemizde görüşmek üzere.

Eline sağlık kardeşim, çok faydalı bir makale olmuş.