Device Guard Mimarisi

Device Guard teknolojisi Windows 10 ve Windows Server 2016 ile birlikte hayatımıza girmiş yeni bir güvenlik teknolojisidir ve daha güvenlidir. Bu teknoloji Donanım ve yazılım güvenlik çözümlerinin birleştirilmesi sonrası oluşturulmuş yeni bir teknolojidir ve daha önceki Windows sürümlerinde bulunmamaktadır. Makalemiz içinde bu teknolojinin gereksinimlerini, çalışma mantığını ve yapılandırması hakkında teknik detayları aktaracağız.

Device Guard; Code Integrity Policies içinde bulunmayan hiçbir uygulama (zararlı olması gerekmemekte) güvenilmeyen uygulama olarak algılanacak ve bu uygulama, bilgisayar üzerinde yönetici haklarına sahip olsak bile çalıştırılmayacak, yüklenemeyecek ve kullanılamayacaktır.

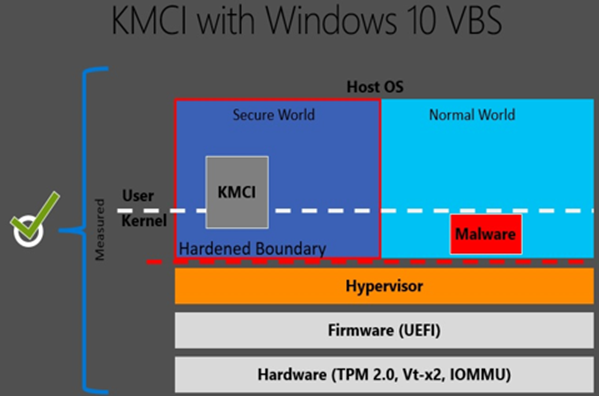

VBS ile birlikte yapılandırıldı zaman koruma kalkanı Windows’ un Kernel i olarak adlandırdığımız çekirdeğini de kapsayacaktır ve kötü amaçlı bir saldırgan tarafından yazılmış olan bir yazılım, işletim sisteminin çekirdeğini yönetmek istediği zaman çalıştırabileceği kodlar çok sınırlı olacaktır.

Virtualization-Based Security ve Code Integrity Policies

Her gün, binlerce farkı türden saldırı yöntemleri gelişmekte ve birçok kez geleneksel koruma yöntemleri yeni saldırılara karşı çaresiz kalmaktadır. Windows 10 Device Guard ile bu güvenlik anlayışı tamamen değişmektedir.

Anti virüs yazılımının veya kullanmış olduğumuz diğer güvenlik çözümlerinin, bilgisayarlarımıza bulaşmakta olan zararlı yazılımları algılamadan önce Code Integrity Politikaları tarafında güvenli bir yazılım olarak imzalandı mı yoksa imzalanmadı mı bunların kontrolü yapılmaktadır.

Code Integrity

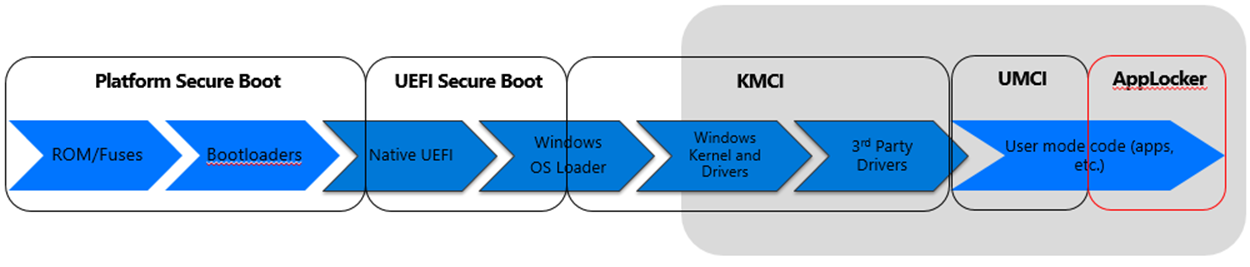

Code Integrity iki ana bölümden oluşmaktadır ve bu bolümler KMCI (Kernel Mode Code Integrity) ve UMCI (User Mode Code Integrity) olarak adlandırılmaktadır ve bir işletim sistemi olarak düşünebiliriz.

KMCI daha önceki işletim sistemlerinde bulunmaktaydı ve imzalanmayan sürücülere karşı işletim sistemini korumaktaydı.

Kernel Mode Code Integrity

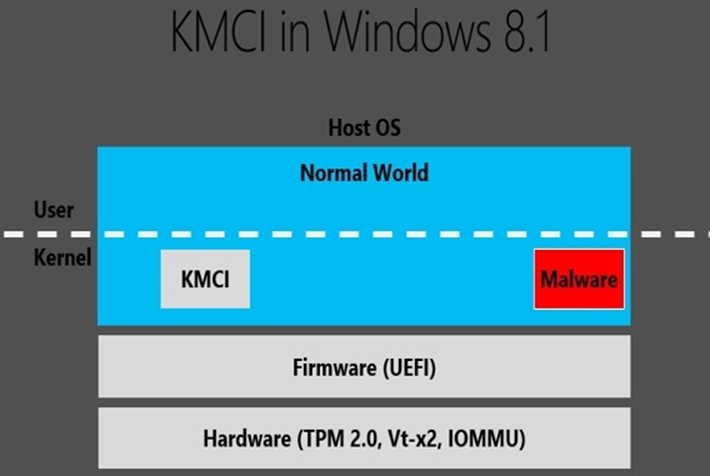

KMCI teknolojisinin daha önceki işletim sistemlerinde bulunduğunu bilmekteyiz ve yukarıda gösterilen mimaride Windows 8.1 içinde bulunan KMCI mimarisi gösterilmektedir.

Daha önceki işletim sistemlerimiz üzerinde bulunan Kernel mod’ un birçok avantajı bulunmaktaydı ve bu avantajları yeni işletim sisteminde gelişerek devam etmektedir.

Fakat mimariye baktığımız zaman bir güvenlik açığı bulunmakta. Son kullanıcının sahip olduğu ara yüz ile işletim sisteminin yüklü olduğu bölüm aynı platform üzerinde barınmaktadır.

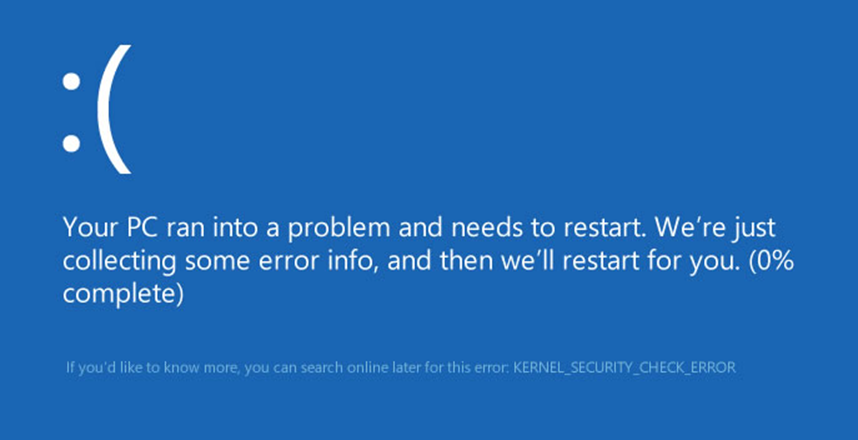

kernel security check

Kernel Mod ile User Mod un aynı platform üzerinde barınması, kullanıcının yakalanacak olduğu bir virüs veya kötü amaçlı bir yazılımın işletim sistemini bozmasına neden oluyordu.

Birçok Windows kullanıcısı yukarıdaki Kernel Security Check uyarısını almıştır. Bu hatanın birçok nedeni vardır ama en bilinen nedenleri yanlış veya imzasız sürücü yüklenmesi ve virüslü bir dosyanın işletim sistemini bozması, bozmaya çalışmasıdır.

Windows işletim sistemleri reload Kernel modüle özelliği ile kullanıcı biriminde yakalandığı bir virüs dosyası işletim sisteminin Kernel Modülüne zarar vermeye çalışıyor. İşletim sistemi bu hata ile karşılaştığı zaman mavi ekran hatası ile bizleri karşılıyor ve onarım işlemine başlıyor. Bu onarım işleminde, Windows un çekirdeği olan Kernel i onarmak ve reload özelliği sayesinde onarım sırasında Kernel i baştan yüklemektir.

Virtualization Based Security

Virtualization-Based Security ve Code Integrity Policies

Device Guard donanım özelliklerinden yararlanarak güvenlik seviyelerini yukarıya çekti ve gelişmiş donanım özelliklerini sonuna kadar kullanmaktadır. CPU virtualization extensions (Intel VT-x or AMD-V) ve level address translation özelliklerini içermektedir. Input/output memory management birimi olan IOMMUs İle güçlendirilmiş bir güvenlik bizlere sunulmaktadır.

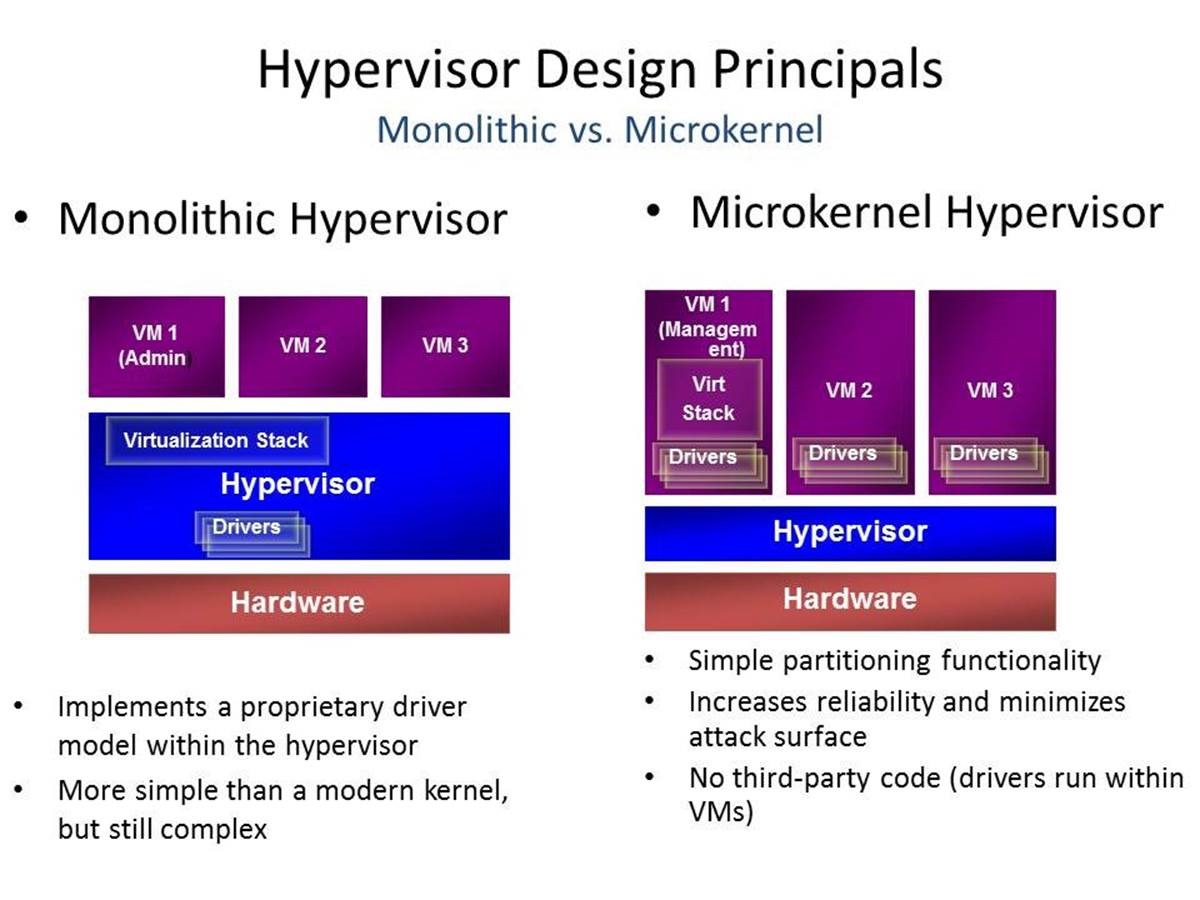

Hyper-V Microkernelized

Aslında bugün konuşmaya başlamış olduğumuz Device Guard güvenlik çözümünün ilk adımları çok uzun zaman önce atıldı. Device Guard teknolojisinin çalışma mantığını anlayabilmek için Hyper-V mimarisini iyi bir şekilde analiz etmemiz gerekmektedir. Hikâyenin başlangıcı olan Hyper-V: Microkernelized or Monolithic makalesi ile bu hikâyenin başlangıcı Microsoft’ un güvenliğe vermiş olduğu önemi hatırlayabiliriz.

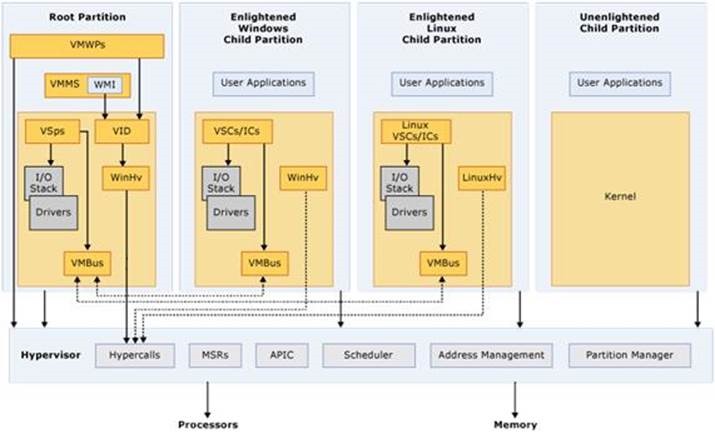

Hyper-V Architecture

Hyper-V nin ilk çıkmış olduğu günden beri Best practices for configuring Hyper-V hosts yapılandırmalarında Do not collocate other server roles maddesi yer almaktadır. Bu madde detaylı olarak incelendiği zaman, Hyper-V Rolü Windows işletim sistemi üzerinde bir rol olarak yüklendiği zaman ve Hyper-V ile birlikte başka bir rol yüklendiği zaman NOT SUPPORTED durumuna düştüğü ilk zamanlardan beri yazılıp-çizilmektedir.

Security guide for Windows Server 2012 makalesi içinde Chapter 1 Overview bölümü içinde güvenlik gelişimi ve derin bilgiler paylaşıldı.

Bugün, Device Guard teknolojisi Hyper-V mimarisinin bizlere sunmuş olduğu bütün güvenlik yeteneklerini neredeyse sunmaktadır.

CPU virtualization extensions ve SLAT, Code Integrity servisleri ile birlikte yapılandırdığınız zaman Kernel Modu korumaktadır.

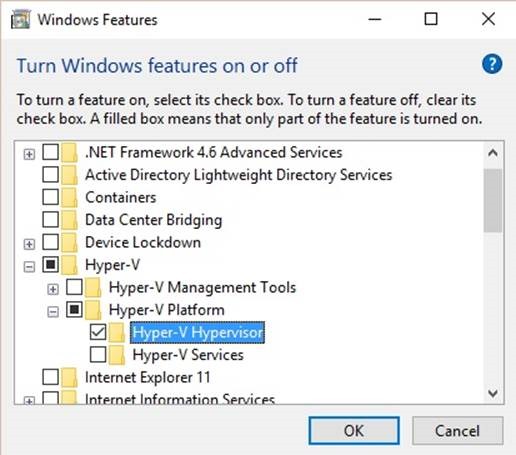

Hyper-V Hypervisor

Hyper-V Özelliklerinden bu kadar bahsettik ama yanlış anlaşılmasın, Device Guard teknolojisi Hyper-V sunucusu ile birlikte kullanılan bir teknoloji değildir. Device Guard teknolojisi Hyper-V Hypervisor servislerini kullanmaktadır. Sanal Platformlarda ve fiziksel platformlarda kullanılabilmektedir.

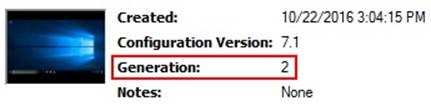

Generation 2 Virtual Machine

Device Guard temel işletim sistemi gereksinimi Windows 10 Enterprise, Windows 10 Education, Windows 2016 Server ve Windows Enterprise IoT işletim sistemleridir.

Device Guard Donanım bazlı yapılandırıldığı zaman Virtualization-Based Security özelliklerinden yararlanabileceğiz. VBS ile birlikte Windows 10 un yüklenmiş olduğu bilgisayar üzerinde UEFI firmware version kontrolü, UEFI Secure Boot özelliğinin kontrolü Secure firmware update işlemlerinin kontrolü, HVCI compatible drivers kontrolü gibi birçok güvenlik avantajlarından yararlanabileceğiz.

Device Guard requirements for baseline protections adresinde her bir versiyon ile birlikte ürünün gelişimini ve güncel versiyon ile birlikte neler kazanıldığını, Device Guard uyumlu bir sunucu/Bilgisayar üzerinde yapılandırıldığı zaman hangi özelliklerini kullanabileceğimizin bilgilerine ulaşabilirsiniz.