Palo Alto Firewall ile Draytek Modem Arasında Site-to-Site VPN Kurulumu

Uzun yıllar Palo alto ve Draytek modemler kullanmış birisi olmama rağmen iki cihaz arasındaki Site-To-Site VPN yapılandırmasında ciddi anlamda zorlandım. Bütün ayarlar her iki markanın teknik dokümanlarında anlatılan ve olması gerektiği gibi gözükse de aşağıdaki problemler ile karşılaştım,

Tunel trafiği time out hataları yüzünden sürekli kopuyordu.

Paloalto tarafında Tunel başarılı şekilde oluşturulmuş gözüksede, Draytek Connection Manager üzerinde görülmüyordu.

Karşılıklı olarak Tunel trafiği kuruldu gözüksede üzerinden veri geçişi olmuyordu.

Cihazlar üzerinde hatalar ile ilgili dump bilgilerinde sadece session time out hatası ortaya çıkıyordu.

Sonrasında, konuyla ilgili arkadaşlarımdan yardım istesem de tanıdıklarımın hiçbiri iki cihaz arasında bu yapılandırmayı yapmadıklarını belirttiler. Bende hiç üşenmeyerek problemin kaynağı olabileceğini düşündüğüm ve 250 ‘den fazla olasılığın olduğunu bile bile IPSEC güvenlik methodlarını karşılıklı olarak tek tek denemeye kadar verdim ve birkaç denemeden sonra stabil bir bağlantı elde edebildim. Böylelikle bir teknik makale kendiliğinden çıkıverdi J

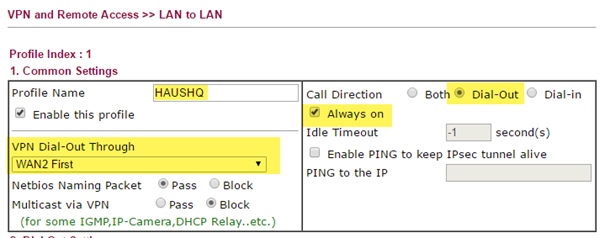

Kısa bir bilgiden sonra yapılandırmya önce Draytek tarafından başlıyoruz. Bunun için draytek Vigor yönetimine giriyoruz ve VPN – Remote Access – LAN to LAN menüsünden İlk adım olarak VPN için kullanılacak WAN arayüzünü burada belirliyoruz.

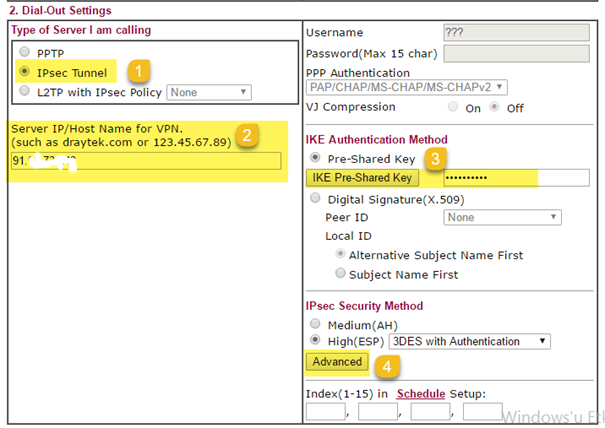

İkinci adım olarak “IPsec Tunnel” seçeneğini seçiyoruz ve Paloalto üzerindeki Wan arayüzüne ait Public IP adresini giriyoruz. Pre-shared Key alanından anahtarımızı belirliyoruz ve bu anahtarı Paloalto üzerinede girmek için unutmuyoruz.

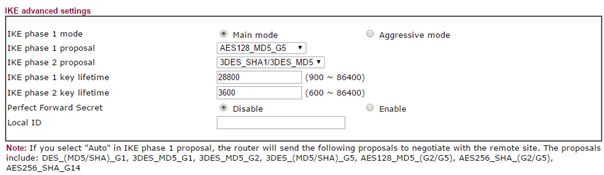

IPsec Securiy Method tipini High(ESP) seçerek Faz1 ve Faz2 için değerlerimizi aşağıdaki gibi belirliyoruz.

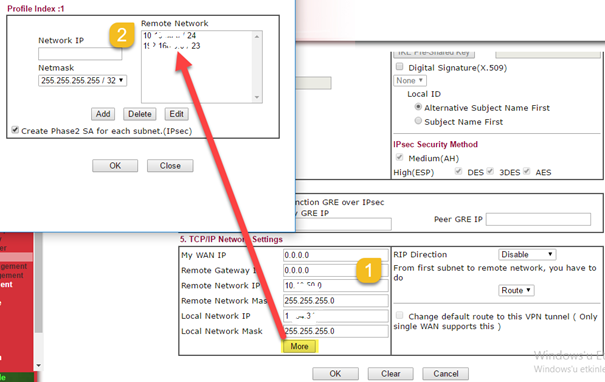

TCP/IP bölümlerine Local ve Uzak lokasyonumuzun LAN ip bilgilerini giriyoruz. Eğer uzak lokasyonumuzda birden fazla subnet’e sahipsek More düğmesine basarak onlarıda girmeyi unutmuyoruz.

Artık Paloalto trafındaki ayarlara geçebiliriz. Öncelikle bir Tünel arayüzü yaratmak için Network – Interface ve Tunel menüsüne giriyoruz. Comment bölümüne açıklama yazarak, hataları, kurallarını daha iyi analiz etmek ve yapılandırmak için yeni bir zone oluşturuyoruz.

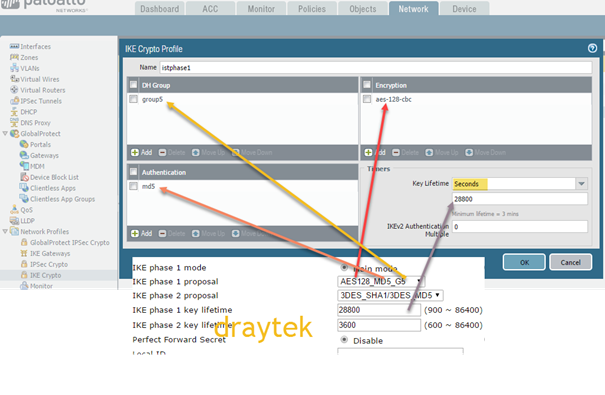

Faz1 yapılandırması için aynı ekrandaki IKE Crypto menüsne giriyoruz ve Draytek üzerinde yapmış olduğumuz ayarların aynısı burada yapıyoruz.

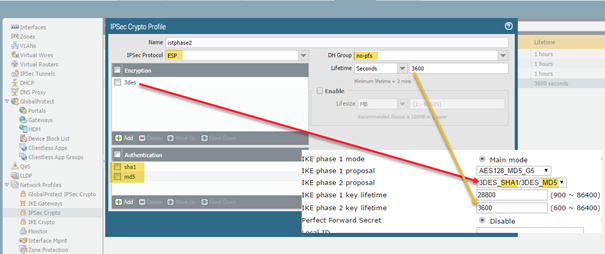

Faz2 yapılandırması için aynı ekrandaki IPSEC Crypto menüsne giriyoruz ve Draytek üzerinde yapmış olduğumuz ayarların aynısı burada yapıyoruz.

Sıra geldi Tunel için Gateway oluşturmaya. Bu adımda iki cihazımızın sahip olduğu Wan IP adreslerini ve Paylaşım anahtarını giriyoruz.

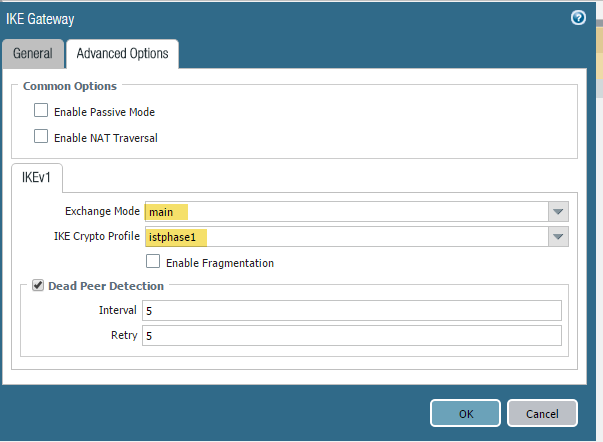

Hemen sonrasında Advanced Options menüsünden Değişim tipini Main olarak seçiyoruz ve Faz1 için oluşturmuş olduğumuz profili kaydediyoruz.

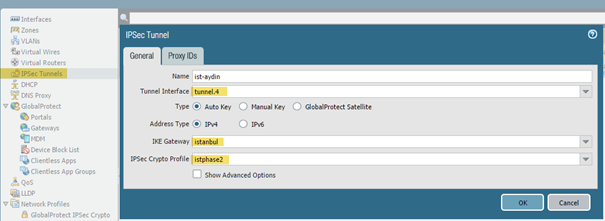

Sıra geldi Tunelimizi oluşturmaya. Aslında bu adımda gerekli olan tüm ayarlarımızı yukarıdaki 3 adımda oluşturduğumuz için sadece seçeneklerden gerekli profilleri seçiyoruz.

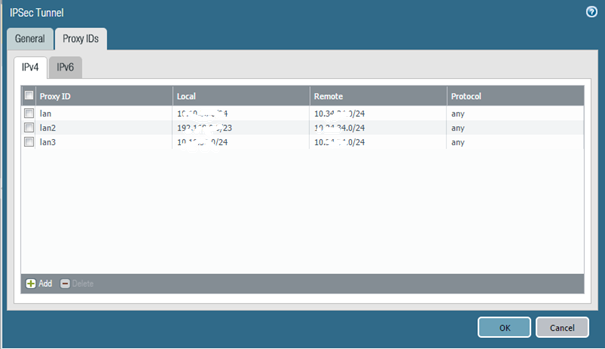

Proxy ID’s bölümünden iki lokasyon arasındaki networklerin eşleştirmesini yapıyoruz.

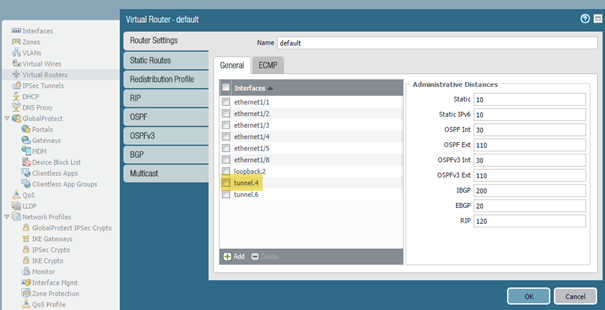

Virtual Routerımız tunel arayüzünü ekliyoruz.

Uzak lokasyona gidecek olan trafiği Statik Route yöntemi ile tünelimize yönlendiriyoruz.

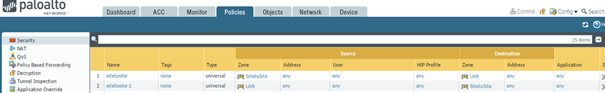

Sıra geldi son adım olan karşılıklı olarak iki lokasyon arasında güvenlik kuralı oluşturmaya. Burada önce Any – Any – Allow yapılandırması yapıp tünelimizin sorunsuz biçimde oluşmasını gözlemliyoruz. Sonrasında gerekli güvenlik sıkılaştırmasını yaparak iki lokasyon arasında iletişimi sağlıyoruz.

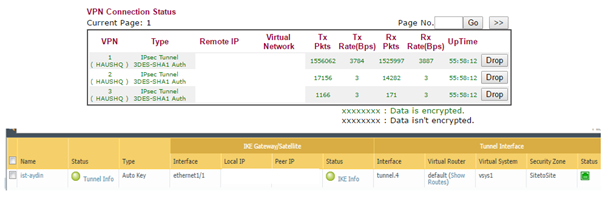

İşlemlerin sonunda karşılıklı olarak Tunel trafiğini kontrol ediyoruz.

Faydalı olması dileğimle.

![clip_image025[1] clip_image025[1]](/mklresim/Paloalto-FW-ile-Draytek-Modem-arasnda-Si_14C02/clip_image0251_thumb.png)

Ersin bey merhaba, makaleniz detaylı ve faydalı olmuş, emeğinize sağlık, sizce benzer şekilde Windows RRAS ile draytek vigor 2862 arasında vpn oluşturabilir mi? Ben biraz uğraştım ama stabil bir bağlantı sağlayamadım.

Sorularınızı foruma sorabilirsiniz.